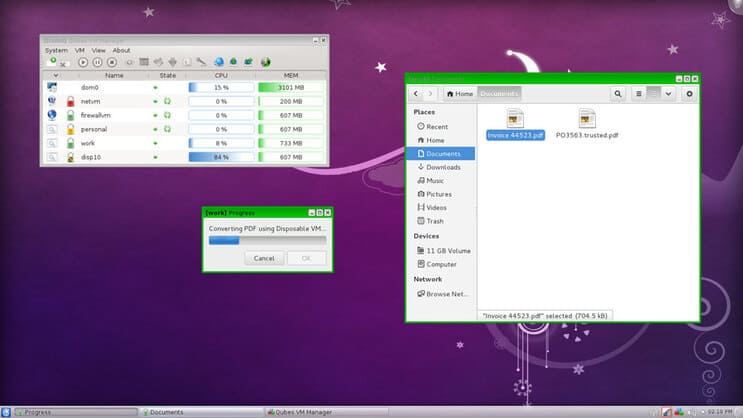

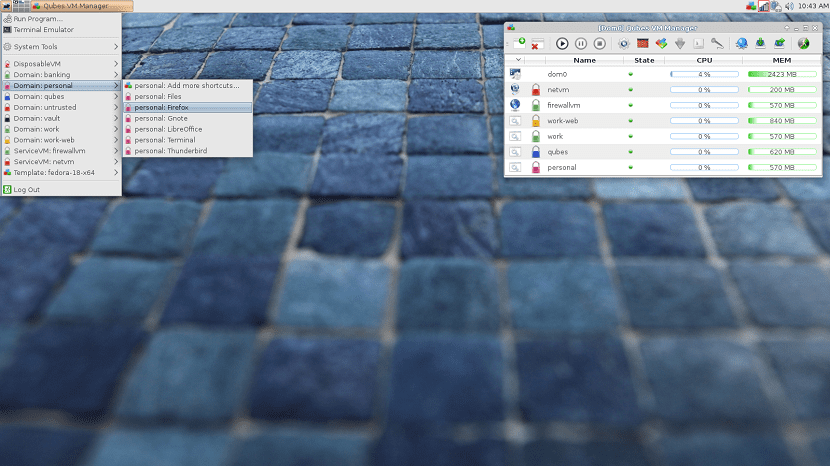

Qubes OS sử dụng một nguyên tắc thú vị để khởi chạy ứng dụng. Mỗi ứng dụng sẽ được chạy trên một máy ảo riêng biệt tạo nên Hệ Điều Hành ẩn danh. Ứng dụng được chia thành các lớp tuỳ thuộc vào mức độ quan trọng. Trình duyệt chạy trên một máy ảo, trình nhắn tin chạy trên máy ảo khác. Đối với người dùng, cả hai chương trình dường như đang chạy trên cùng một không gian làm việc. Ứng dụng cách ly có nghĩa là nếu phần mềm độc hại xâm nhập, các tệp cá nhân sẽ không bị xâm phạm.

Qubes chỉ hoạt động sau khi cài đặt trên ổ đĩa trong, nó không có chế độ Live.

Đây là cách hệ điều hành Qubes cung cấp cho người dùng sự bảo mật cao hơn khi làm việc trên hệ thống, vì nếu một chương trình bị kẻ tấn công xâm nhập, nó sẽ chỉ lấy được thông tin về ngăn mà nó đã quản lý để truy cập.

Qubes đạt được nhiều máy ảo chạy trên siêu giám sát Loại 1 chúng có thể được sử dụng an toàn như một hệ điều hành nhúng.

Ví dụ: nó đặt tất cả các cửa sổ ứng dụng của bạn trên cùng một màn hình với các đường viền màu đặc biệt cho biết mức độ tin cậy của các máy ảo tương ứng của chúng.

Qubes xử lý các phần tử khác nhau để các vùng chứa có thể tương tác với nhau vàTrong số các loại máy ảo và phần tử khác nhau, chúng tôi có: dom0, máy ảo mô hình, máy ảo dựa trên mô hình, máy ảo bỏ đi và cuối cùng là máy ảo cổ điển.

Dom0 (AdminVM + GUIVM)

Anh ta là người lái xe. Nó dựa trên Fedora, điều khiển trình siêu giám sát Xen và cho phép quản lý tất cả các máy ảo (VM). Bạn có quyền truy cập vào mạng và các thiết bị ngoại vi hiện có rất hạn chế.

Mô hình máy ảo (TemplateVM)

Những strên các máy ảo có bản phân phối GNU / Linux. Chỉ được truy cập trên dòng lệnh để quản lý các gói đã cài đặt. Nhóm phát triển hệ điều hành Qubes cung cấp ba mô hình: Fedora, Fedora tối thiểu và Debian. Cộng đồng cũng cung cấp những ứng dụng khác cho Whonix, Ubuntu và Arch Linux.

Máy ảo dựa trên mô hình (AppVM)

Họ có một số thư mục riêng / home, / usr / local và / rw / config. Bất kỳ thay đổi nào đối với các tệp trong các thư mục khác đều được thực hiện bằng một bản sao khi đang di chuyển (sao chép khi ghi) và không bền vững: nó sẽ bị phá hủy khi máy ảo đã được tắt hoặc khởi động lại.

Máy ảo dùng một lần

Đây là những máy ảo không có thư mục riêng, tức là khi sử dụng loại máy ảo này, khi thực hiện bất kỳ sửa đổi nào, khi tắt máy ảo sẽ bị mất.

Máy ảo cổ điển

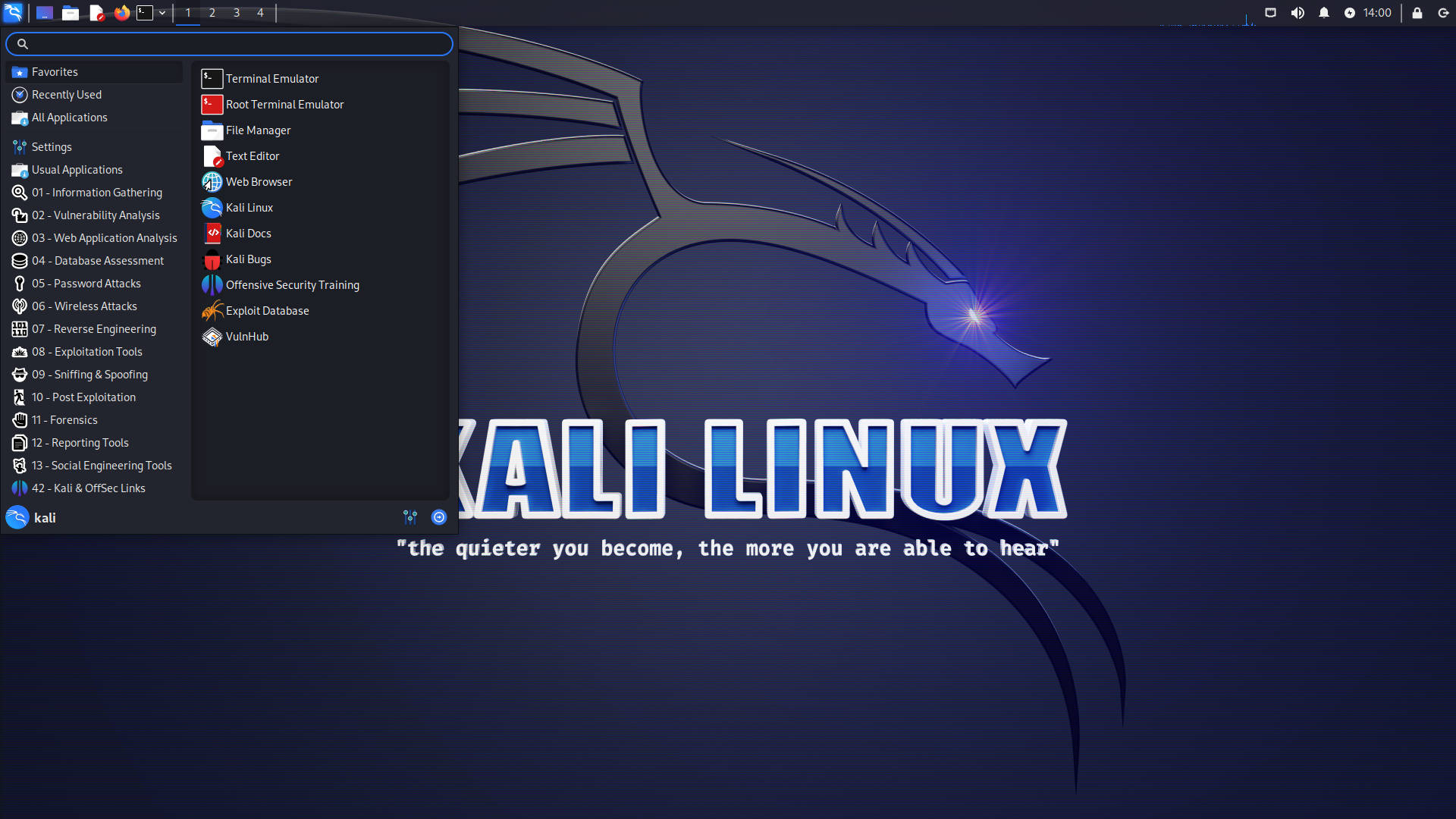

Chúng không dựa trên một mẫu và bạn có thể cài đặt bản phân phối GNU / Linux, BSD hoặc Windows trên đó.

Phiên bản mới của hệ điều hành Qubes

Vài tuần trước Các nhà phát triển hệ điều hành Qubes đã phát hành một phiên bản mới của hệ thống đạt được phiên bản này Câu hỏi 4.0 với nhiều bản sửa lỗi và sửa đổi mới bảo mật cho hệ thống.

Trong Qubes OS 3.2, bạn chỉ có thể sử dụng các máy ảo đơn lẻ với một kiểu máy. AhBây giờ có thể sử dụng một máy ảo dùng một lần cho mỗi máy ảo dựa trên một mẫu.

Lmô hình máy ảo không cần giao diện mạng nữa, dẫn đến bề mặt tấn công nhỏ hơn. Các bản cập nhật không vượt qua các API Qubes.

Hệ điều hành Qubes phiên bản 4.0 cho phép bạn sử dụng máy ảo để sửa đổi một số đặc điểm của các máy ảo khác. Điều này mang lại khả năng có một số họ máy ảo kiểu quản trị, tức là admin-Net, admin-IO, admin-root, v.v., mỗi họ có khả năng sửa đổi một số khía cạnh cụ thể của một số máy ảo nhất định.

Theo mặc định, hầu như tất cả các máy ảo không còn sử dụng paravirtualization, do đó bảo vệ vùng chứa khỏi các lỗi Meltdown và Spectrum.

Điều kiện tiên quyết để cài đặt Qubes OS

Bạn sẽ cần Oracle VirtualBox để tạo một máy ảo. Nếu chưa cài đặt VirtualBox trên hệ thống của mình, bạn có thể tải xuống phiên bản mới nhất từ trang web chính thức.

- Tải VirtualBox hoặc VMWare

Một điều kiện tiên quyết quan trọng khác là image cài đặt Qubes OS. Truy cập qubes-os.org và tải xuống phiên bản ISO mới nhất để tiếp tục.

Cách cài đặt Qubes OS trên VirtualBox

Bước 1: Tạo máy ảo mới cho Qubes OS

Khi bạn đã tải xuống image ISO Qubes, đã đến lúc khởi chạy VirtualBox và bắt đầu thiết lập một máy ảo mới.

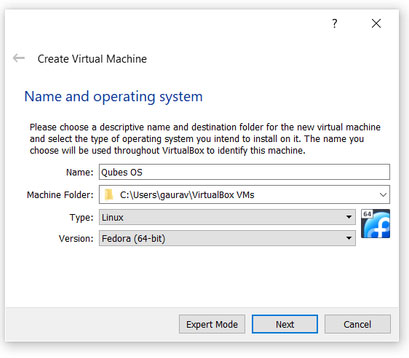

Trong VirtualBox, bạn cần nhấp vào tùy chọn New để hiển thị các tùy chọn cấu hình. Bước này cho phép bạn bắt đầu load các chức năng cho môi trường ảo mới của mình.

Trong màn hình sau, hãy nhập tên máy ảo của bạn. Để thuận tiện, tốt nhất bạn nên giữ một tên liên quan đến bản phân phối mà bạn đang cài đặt.

Nếu tùy chọn Type không được tự động điền vào Linux, bạn có thể chọn tùy chọn này theo cách thủ công từ menu drop-down. Ngoài ra, hãy chọn Fedora (64-bit) trong danh mục Version, vì Qubes OS là bản phân phối dựa trên Fedora.

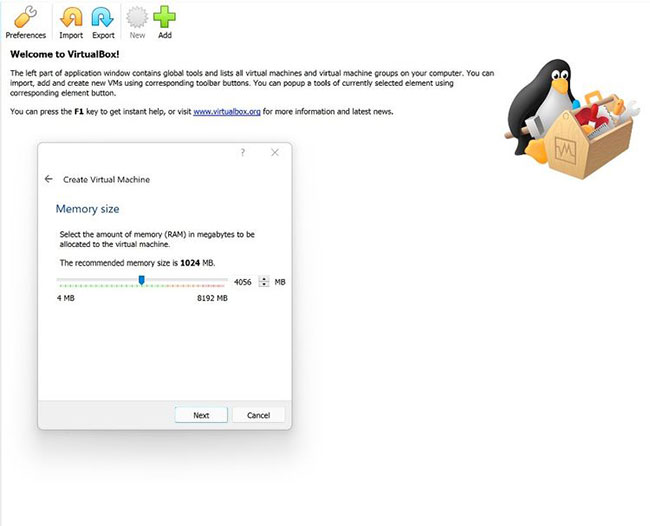

Ngay khi chuyển sang màn hình tiếp theo, bạn cần cấp phát bộ nhớ cho máy ảo mới của mình. Di chuyển con trỏ hoặc nhập 4056 (MB) theo cách thủ công vào trường tương ứng. Sau đó, nhấp vào Next.

Trên màn hình tiếp theo, chọn Create a virtual hard disk now từ danh sách các tùy chọn có sẵn và nhấp vào Create. Sau đó, chọn VDI làm loại file ổ cứng. Nhấp vào Next để chuyển sang màn hình tiếp theo.

Để lưu trữ trên ổ cứng vật lý, hãy để ở giá trị mặc định, tức là được cấp phát động. Nhấn Enter để tiếp tục.

Trên màn hình tiếp theo, bạn sẽ cần xác định vị trí file và kích thước của môi trường ảo. Dưới vị trí file, đường dẫn bạn chỉ định sẽ trở thành thư mục lưu trữ nơi VirtualBox sẽ lưu trữ dữ liệu được liên kết với hệ điều hành. Nếu đường dẫn mặc định không chính xác, bạn có thể thay đổi nó sang vị trí thư mục khác.

Trong thanh trượt kích thước, bạn có thể chọn từ 4MB đến 2TB. Tùy thuộc vào cấu hình hệ thống của bạn, hãy chọn giá trị phù hợp. Để cài đặt, 8GB là kích thước khuyến nghị tối thiểu.

Khi bạn nhấp vào Create, cấu hình ban đầu sẽ hoàn tất. Tuy nhiên, hãy nhớ rằng bạn chưa xác định đường dẫn từ nơi máy ảo sẽ load image ISO. Trước khi khởi chạy máy mới tạo, việc cập nhật đường dẫn ISO là điều cần thiết.

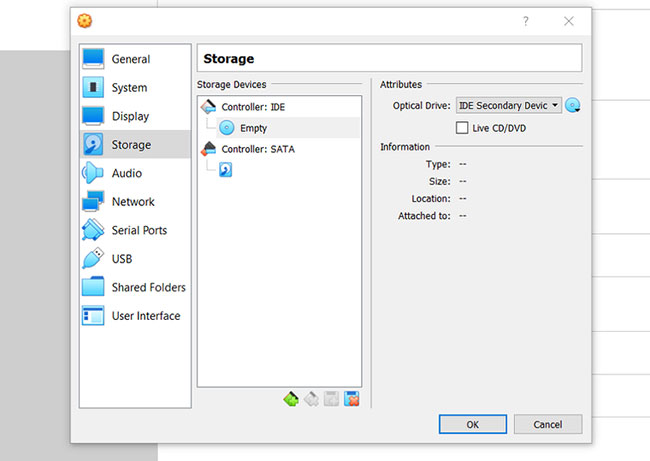

Để thực hiện, bạn bấm vào biểu tượng Settings hoặc bấm chuột phải vào máy vừa tạo, sau đó là Settings. Sau đó, nhấp vào tùy chọn Storage từ thanh bên trái.

Trong tùy chọn Controller: IDE, chọn Empty. Trong tiêu đề Attributes ở phía bên phải, nhấp vào biểu tượng đĩa để load image ISO. Chọn Choose a disk file từ menu drop-down.

Trong cửa sổ pop-up sau, bạn có thể xác định đường dẫn nơi lưu trữ image ISO để máy ảo có thể sử dụng nó trong phiên khởi động. Nhấp vào OK sau khi đường dẫn được cập nhật.

Bây giờ, bạn có thể khởi động máy vì tất cả các cấu hình cuối cùng đã hoàn thành.

Bước 2: Cài đặt Qubes OS trên máy ảo

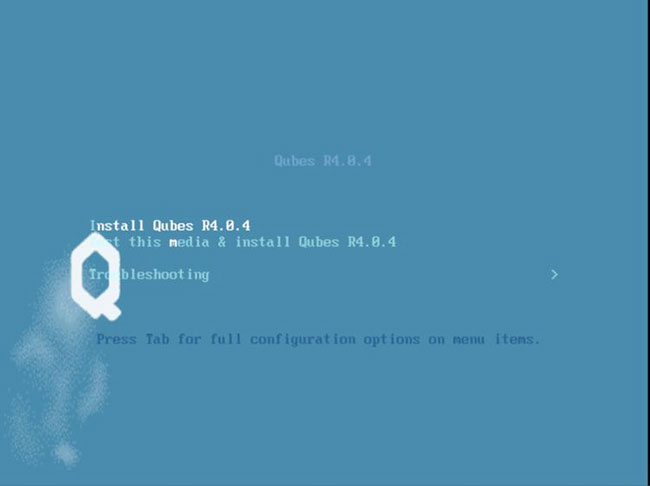

Trên bảng điều khiển bên trái, bạn sẽ thấy một biểu tượng máy ảo, với logo của Fedora và tên máy ảo (Qubes OS) được xác định rõ ràng. Nhấp đúp vào nút này để cấp nguồn cho máy.

Khi máy load, bạn sẽ được nhắc với một số tùy chọn. Chọn tùy chọn đầu tiên Install Qubes R4.0.4. Sẽ có một vài cấu hình bên trong khi máy load các file để cài đặt.

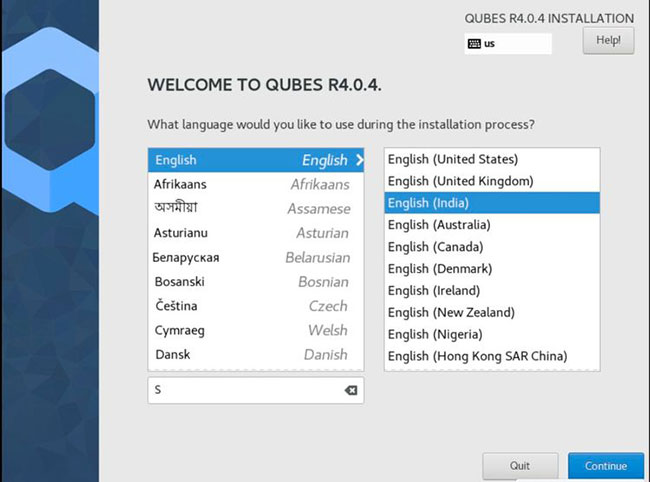

Trên màn hình chào mừng, hãy chọn ngôn ngữ theo sở thích của bạn. Bạn có thể sử dụng phím mũi tên để điều hướng qua các tùy chọn. Nhấp vào Continue sau khi chọn một ngôn ngữ ưa thích.

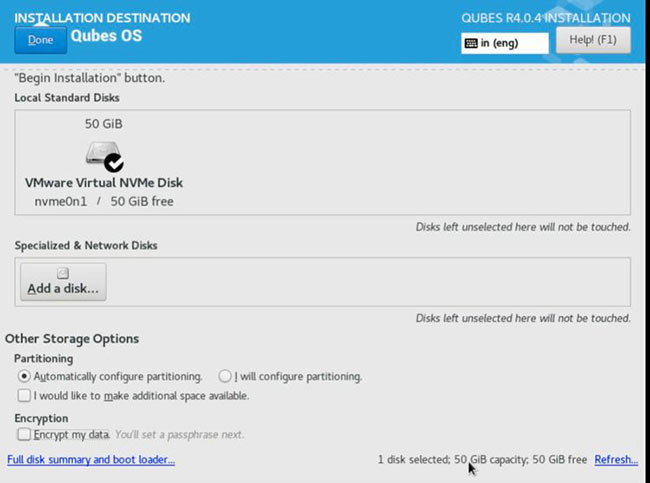

Khi bạn đến màn hình Installation Summary, hãy nhấp vào tùy chọn Installation Destination trong tiêu đề System.

Cuộn xuống cuối màn hình và bỏ chọn tùy chọn Encrypt my data.

Nhấp vào nút Done ở trên cùng.

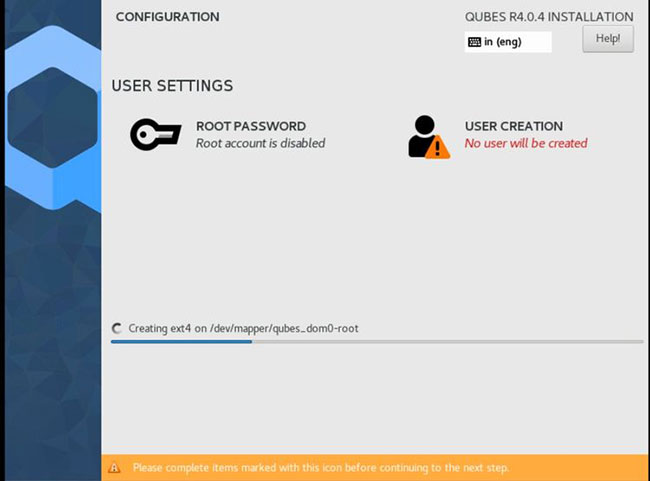

Bạn có thể bắt đầu cài đặt bằng cách nhấp vào tùy chọn Begin Installation có sẵn trên màn hình Installation Summary. Ngay sau khi bạn nhấp vào nút này, quá trình cài đặt sẽ bắt đầu. Trên cùng một màn hình, bạn cũng sẽ có hai nút bổ sung: Root Password và User Creation.

Nếu cần người dùng root, bạn có thể thiết lập các chi tiết khi cần. Ngoài ra, bạn có thể nhập chi tiết người dùng cho những người dùng bổ sung trong phần User Creation, cùng với mật khẩu để truy cập hệ thống sau khi cài đặt.

Sẽ mất vài phút để quá trình cài đặt hoàn tất với các chi tiết được yêu cầu. Sau khi cài đặt xong, bạn cần khởi động lại hệ thống của mình để các thay đổi có hiệu lực.

Sau khi hệ thống khởi động lại, bạn sẽ thấy thông báo cài đặt ban đầu: QUBES OS. Bỏ chọn các tùy chọn phụ sau:

- Enable system and template updates over the Tor anonymity network using Whonix – Bật cập nhật hệ thống và template qua mạng ẩn danh Tor bằng Whonix

- Use sys-net qube for both networking and USB devices – Sử dụng sys-net qube cho cả thiết bị mạng và thiết bị USB

- Do not configure anything (for advanced users) – Không cấu hình bất kỳ thứ gì (dành cho người dùng nâng cao)

Nhấp vào Finish Configuration.

Ngay sau khi bạn khởi động lại, hệ thống sẽ hiển thị cho bạn một màn hình đăng nhập, trong đó bạn cần nhập tên người dùng và mật khẩu đã đặt trước đó. Mọi thao tác đã hoàn tất! Bạn đã sẵn sàng làm việc trên môi trường Qubes OS bảo mật của riêng mình.